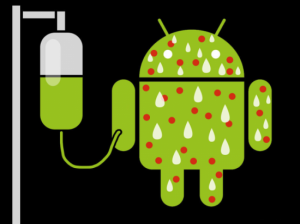

Il team di ricerca Bluebox Security – Bluebox Labs – ha recentemente scoperto una vulnerabilità nel modello di sicurezza di Android che permette a un hacker di modificare il codice APK senza rompere la firma crittografata di un’applicazione, di trasformare qualsiasi applicazione legittima in un Trojan dannoso completamente inosservato da App Store, il telefono, o l’utente finale. Le implicazioni sono enormi! Questa vulnerabilità, in giro almeno dal rilascio di Android 1.6 (nome in codice: “Donut”), potrebbe colpire qualsiasi telefono Android rilasciati negli ultimi 4 anni – o quasi 900 milioni di dispositivi – e in funzione del tipo di applicazione, un hacker può sfruttare la vulnerabilità per qualsiasi cosa, da furto di dati alla creazione di una botnet mobile.

Mentre il rischio per l’individuo e l’impresa è grande (un applicazione malintenzionata può accedere ai dati individuali, o ottenere l’accesso in un’impresa), questo rischio è aggravato se si considera le applicazioni sviluppate dai produttori di dispositivi (ad esempio, HTC, Samsung, Motorola, LG ) o di terze parti che funzionano in collaborazione con il produttore del dispositivo (ad esempio con Cisco AnyConnect VPN) – cui vengono concessi particolari privilegi elevati all’interno di Android – in particolare del sistema di accesso UID.

L’installazione di una applicazione Trojan dal produttore del dispositivo può garantire acceso all’intero sistema Android e tutte le applicazioni (e loro dati) attualmente installati. L’applicazione quindi non solo ha la capacità di leggere i dati delle applicazioni sul dispositivo (e-mail, messaggi SMS, documenti, ecc), recuperare tutte gli account memorizzati e le password di servizio, può prendere in sostanza il normale funzionamento del telefono e controllare qualsiasi funzione dello stesso (fare telefonate arbitrariamente, inviare messaggi SMS , accendere la fotocamera, e registrare le chiamate). Infine, e più inquietante, è il potenziale per un hacker di sfruttare la natura sempre accesa, sempre connessa, e sempre in movimento (quindi difficili da rilevare) di questi dispositivi mobile “zombificati” per creare una botnet.